ブロックチェーン技術について話すとき、その名前にもなっている「チェーン」という言葉は、まさに中心となる考え方ですね。

ブロックが「鎖(チェーン)」のようにつながっている、というイメージは多くの方が持っているかもしれません。

しかし、では具体的に、ブロックチェーンにおける「チェーン(Chain)とは」何を指し、どのような仕組みで成り立っているのでしょうか。

なぜブロックは鎖のようにつながる必要があり、その「つながり」がどのようにしてブロックチェーン全体の信頼性や安全性を支えているのか。

これらの点を深く理解することは、ブロックチェーン技術の本質を知る上で欠かせません。

この記事では、ブロックチェーンの根幹をなす「チェーン(Chain)とは」何か、その基本的な概念から、ブロック同士が連結される具体的な仕組み、チェーンの構造、種類、そしてその重要性について、詳しく、そして分かりやすく解説していきます。

この記事は、特定の暗号資産への投資をおすすめするものではありません。

あくまでブロックチェーン技術の基礎知識として、チェーンの仕組みについて一緒に学んでいきましょう。

ブロックチェーンの「チェーン」ってそもそも何?

まず、「チェーン(Chain)とは」何か、その基本的なイメージからつかんでいきましょう。

ブロックチェーンにおけるチェーンとは、文字通り、データが記録された「ブロック」が、生成された順番に沿って、まるで鎖のようにつながっていった連続体のことを指します。

一つ一つのブロックが鎖の輪だとすると、それらが順番に、そして強固に結びついて一本の長い鎖を形成している、そんなイメージです。

ブロックチェーンは、この「チェーン」構造を持つことによって、記録されたデータの順序性を保証し、後からの改ざんを極めて困難にしています。

新しいブロックは、必ずチェーンの最後尾に追加され、過去のブロックとのつながりが維持されます。

この「つながり」こそが、ブロックチェーン技術の信頼性と透明性を支える核心部分なのです。

単にブロックが並んでいるのではなく、「チェーン」として連結されていることに、ブロックチェーンの大きな特徴と利点があります。

ブロックはどうやって「チェーン」になるの? 連結の仕組み

では、個々のブロックは、具体的にどのようにして鎖のようにつながっていくのでしょうか。

そこには、暗号技術に基づいた巧妙な仕組みが存在します。

この連結の仕組みこそが、ブロックチェーンの安全性と不変性を実現する鍵となっています。

前のブロックの情報を引き継ぐ「ハッシュ値」

ブロック同士をつなぐ上で最も重要な役割を果たしているのが、各ブロックのヘッダーに含まれる「前のブロックのハッシュ値(Previous Block Hash)」です。

ハッシュ値とは、元のデータから一定の計算手順(ハッシュ関数)によって生成される、そのデータを代表する短い文字列(暗号コードのようなもの)のことです。

元のデータが少しでも異なれば、生成されるハッシュ値は全く異なるものになります。

ブロックチェーンでは、新しく生成されるブロックのヘッダーに、必ず「一つ前のブロック全体のデータから計算されたハッシュ値」が記録されます。

これにより、各ブロックは、自分自身の情報だけではなく、一つ前のブロックの情報とも結びつくことになります。

この「前のブロックのハッシュ値」が、まさに鎖のリンクの役割を果たし、ブロック同士を時系列に沿って一方向につなげていくのです。

暗号技術による強固な結びつき

このハッシュ値による連結は、単に順番を示すだけではなく、暗号技術によって非常に強固な結びつきを実現しています。

ハッシュ関数は、元のデータからハッシュ値を計算するのは簡単ですが、ハッシュ値から元のデータを推測することは極めて困難という一方向性の性質を持っています。

各ブロックは、前のブロックのハッシュ値を含む形で自身のハッシュ値が計算され、それが次のブロックに引き継がれていきます。

この連鎖的な計算構造により、ブロックチェーン全体が暗号学的に保護され、データの整合性が保たれるのです。

一度繋がったら変えられない? 改ざん耐性の源泉

このハッシュ値によるチェーン構造がもたらす最も重要な特性の一つが、「改ざん耐性」です。

もし、悪意のある誰かが過去のブロックに含まれる取引データなどを不正に書き換えようとしたとします。

データが少しでも変更されると、そのブロック自身のハッシュ値が変わってしまいます。

すると、その次に続くブロックに記録されている「前のブロックのハッシュ値」と一致しなくなります。

さらに、そのブロックのハッシュ値が変わったことで、その次のブロック、さらにその次のブロック…と、後続する全てのブロックとの整合性が、まるでドミノ倒しのように崩れてしまいます。

ブロックチェーンネットワークに参加している他のコンピューター(ノード)は、このハッシュ値の不整合を即座に検知し、不正な変更が加えられたチェーンを拒否します。

このように、チェーン構造そのものが、過去の記録を後から変更することを極めて困難にし、データの不変性を保証する強力なメカニズムとなっているのです。

チェーンの構造をもう少し詳しく見てみよう

ブロックが連なってできるチェーンですが、その構造にはいくつかの特徴的な要素があります。

チェーン全体の成り立ちを理解するために、これらの要素についても見ていきましょう。

すべての始まり「ジェネシスブロック」

どんなに長い鎖にも、必ず最初の輪が存在しますね。

ブロックチェーンにおける最初のブロックは、「ジェネシスブロック(Genesis Block)」と呼ばれます。

「Genesis」は「創世」や「起源」を意味する言葉です。

全てのブロックチェーンは、このジェネシスブロックから始まります。

ジェネシスブロックは、ブロック番号で言うと「0」番目にあたります。

このブロックが特別なのは、それより前にブロックが存在しないため、ヘッダーに「前のブロックのハッシュ値」を含まない点です。

まさに、チェーンの起点となる存在なのです。

ビットコインのジェネシスブロックには、開発者とされるサトシ・ナカモトからのメッセージが埋め込まれていることでも知られています。

連鎖するブロックと「ブロック高」

ジェネシスブロックが生成された後、新しいブロックが次々とチェーンの最後尾に追加されていきます。

この、ブロックが順番につながっていく様子が、まさにチェーンの成長です。

各ブロックには、ジェネシスブロックから数えて何番目のブロックかを示す番号が割り当てられます。

これを「ブロック高(Block Height)」または「ブロック番号」と呼びます。

ジェネシスブロックの高さは0、次に追加されたブロックは1、その次は2…というように増えていきます。

ブロック高を見ることで、そのブロックチェーンが現在どれくらいの長さまで成長しているかを知ることができます。

ブロックチェーンエクスプローラーなどで最新のブロック高を確認できますね。

チェーンの成長と「ブロック時間」

ブロックチェーンのチェーンは、一定の時間間隔で新しいブロックが追加されるように設計されています。

この、新しいブロックが生成される平均的な時間の間隔を「ブロック時間(Block Time)」と呼びます。

ブロック時間は、そのブロックチェーンの設計や採用しているコンセンサスアルゴリズムによって異なります。

例えば、ビットコインでは約10分、イーサリアム(PoS移行後)では約12秒が目標とされています。

ネットワークは、新しいブロックを生成するための難易度(マイニングの難易度など)を自動的に調整することで、このブロック時間が大きく変動しないようにコントロールしています。

ブロック時間が経過するごとに、チェーンは着実に伸びていくのです。

チェーン構造がもたらす安全性とは?

ブロックチェーンのセキュリティについて考えるとき、コンセンサスアルゴリズムや暗号技術が注目されがちですが、ブロックが「チェーン」として連結されている構造自体も、安全性に大きく貢献しています。

どのようにしてチェーン構造が安全性を高めているのか、見ていきましょう。

改ざんを困難にする連鎖の力

前述の通り、各ブロックが前のブロックのハッシュ値によってリンクされているため、過去のデータを改ざんすることが極めて困難です。

もし過去の一つのブロックの内容を書き換えようとすると、そのブロック以降の全てのブロックのハッシュ値を再計算し、整合性を取り直す必要があります。

これは、チェーンが長くなればなるほど、膨大な計算量が必要となり、現実的には不可能に近い作業となります。

この「連鎖の力」が、ブロックチェーンに記録されたデータの信頼性を担保する強力な基盤となっているのです。

51%攻撃とチェーンの長さの関係

ブロックチェーンに対する攻撃の一つとして「51%攻撃」が知られています。

これは、悪意のある個人やグループが、ネットワーク全体の計算能力(PoWの場合)やステーク量(PoSの場合)の過半数(51%以上)を支配することで、不正な取引を承認したり、過去の取引記録を書き換えたりしようとする攻撃です。

しかし、チェーン構造はこの51%攻撃の実行をも困難にします。

たとえ攻撃者が一時的に過半数のパワーを得て不正なブロックを生成したとしても、それを正当なチェーンとして他のノードに受け入れさせるためには、正直なノードが伸ばしている正規のチェーンよりも速いペースで、不正なチェーンを伸ばし続けなければなりません。

チェーンが長ければ長いほど、過去に遡って改ざんし、それを正規のチェーンとして追いつき、追い越すために必要な計算資源やコストは天文学的なものになります。

つまり、チェーンが長く成長していること自体が、ネットワークの安全性を高める要因の一つとなっているのです。

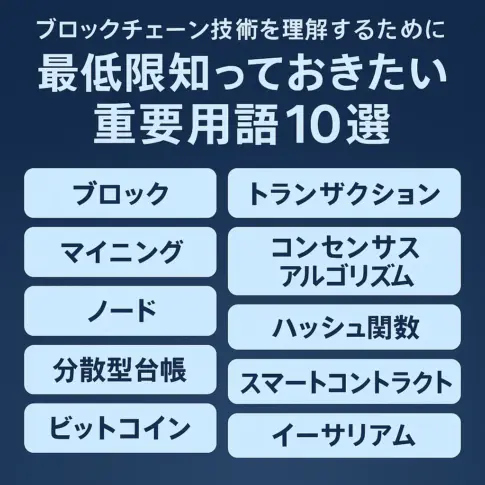

チェーンにも種類がある? 公開範囲による違い

ブロックチェーンの「チェーン」は、そのネットワークに誰が参加でき、誰がデータを閲覧できるかといったルールによって、いくつかの種類に分類されます。

それぞれのチェーンがどのような特徴を持っているかを知ることは、ブロックチェーン技術の多様な使われ方を理解する上で役立ちます。

誰でも参加できる「パブリックチェーン」

パブリックチェーンは、その名の通り「公衆(Public)」に開かれたブロックチェーンです。

インターネットに接続できれば、基本的に誰でも自由にネットワークに参加し、ブロックチェーンのデータを閲覧したり、トランザクションを送ったり、ブロック生成プロセス(マイニングやステーキング)に参加したりすることができます。

特定の管理者はおらず、許可も必要ありません(パーミッションレス)。

ビットコインやイーサリアムが、このパブリックチェーンの代表例です。

高い透明性と、特定の組織に依存しない非中央集権性が大きな特徴です。

世界中の誰もが検証できるため、信頼性が高いと考えられています。

しかし、誰でも参加できる反面、処理速度や拡張性(スケーラビリティ)に課題を抱える場合があることや、取引のプライバシーをどう確保するか、といった点が考慮事項となります。

参加者が限定される「プライベートチェーン」

プライベートチェーンは、特定の単一の組織(企業など)が管理・運営する、閉じたブロックチェーンネットワークです。

ネットワークへの参加は、その組織によって承認されたメンバーに限定されます(パーミッションド)。

外部の人は、基本的にチェーンのデータにアクセスすることはできません。

企業の内部システムや、特定の業務プロセス管理など、機密性の高い情報を扱う場合に利用されることが多いです。

参加者が限定され、信頼できるメンバーで構成されるため、パブリックチェーンに比べて取引の処理速度が非常に速く、効率的な運用が可能です。

しかし、単一の組織が管理するため、中央集権的な性質が強くなります。

企業間で管理する「コンソーシアムチェーン」

コンソーシアムチェーンは、プライベートチェーンとパブリックチェーンの中間的な性質を持つブロックチェーンです。

複数の組織(企業、団体など)が共同でコンソーシアム(共同事業体)を形成し、チェーンを管理・運営します。

ネットワークへの参加は、コンソーシアムのメンバーや、その承認を得た組織に限られます(パーミッションド)。

プライベートチェーンと同様に、参加者が限定されているため、処理速度や効率性は高い傾向にあります。

一方で、単一の組織ではなく複数の組織が管理に関与するため、プライベートチェーンよりは分散性が高いと言えます。

同じ業界内の企業間でのデータ共有や、サプライチェーン管理、共同での研究開発など、複数の組織が協力して信頼できるプラットフォームを構築したい場合に適しています。

これらのチェーンタイプは、それぞれ異なる目的や要件に合わせて設計されており、ブロックチェーン技術が多様な分野で活用される基盤となっています。

(応用編)チェーン同士をつなぐ技術?

通常、ブロックチェーンはそれぞれ独立したチェーンとして存在しています。

ビットコインのチェーンとイーサリアムのチェーンは、基本的には別々のものです。

しかし、近年では、これらの異なるブロックチェーンの「チェーン」同士を連携させたり、一つのメインとなるチェーン(メインチェーン)の機能を拡張したりするための技術も注目されています。

サイドチェーンとクロスチェーンの考え方

「サイドチェーン」とは、メインのブロックチェーンに接続された、独立した別のブロックチェーンのことです。

メインチェーンの資産をサイドチェーンに移動させて利用したり、サイドチェーン上で特定の処理を行ったりすることで、メインチェーンの負担を軽減し、処理速度の向上や新しい機能の導入を可能にします。

「クロスチェーン」は、より広範な概念で、異なる種類のブロックチェーン間で、資産やデータを安全にやり取りするための技術全般を指します。

これにより、例えばビットコインのチェーン上にあるBTCを、イーサリアムのチェーン上で利用する、といったことが可能になるかもしれません。

これらの技術は、ブロックチェーン同士の「相互運用性(インターオペラビリティ)」を高め、孤立していた各チェーンをつなぎ、より大きなエコシステムを形成することを目指しています。

まだ開発途上の技術も多いですが、ブロックチェーンの可能性をさらに広げるものとして期待されています。

(このセクションは、チェーンそのものの解説から少し発展的な内容になりますね。)

なぜ「チェーン」構造が重要なのか? その役割を再確認

ここまで見てきたように、ブロックチェーンにおいてブロックが「チェーン」として連結されている構造は、単なるデザインではなく、技術の根幹をなす非常に重要な意味を持っています。

その役割を改めて整理してみましょう。

まず第一に、データの「不変性」と「完全性」を保証する役割です。

ハッシュ値による強固なリンクにより、過去の記録の改ざんを極めて困難にし、一度記録されたデータが信頼できるものであることを保証します。

第二に、「順序性」と「時系列」を維持する役割です。

ブロックが生成された順番にチェーンとして繋がることで、取引やイベントが発生した順序が明確になり、後から検証可能な一貫した履歴を提供します。

これにより、二重支払いの防止などにも貢献します。

第三に、「透明性」と「追跡可能性」を高める役割です。

チェーンをたどることで、記録されたデータの履歴を誰でも(パブリックチェーンの場合)追跡し、検証することができます。

第四に、「分散型システム」における信頼の基盤となる役割です。

中央管理者がいなくても、この透明で改ざん困難なチェーン構造と、それを維持するコンセンサスアルゴリズムによって、ネットワーク参加者は共通の「真実」を共有し、互いを信頼せずともシステム全体として信頼できる状態を作り出しています。

このように、「チェーン」構造こそが、ブロックチェーン技術が持つ革新的な特性を実現するための基盤となっているのです。

チェーン技術のこれから

ブロックチェーンの「チェーン」に関する技術は、現在も進化を続けています。

より効率的に、より安全に、そしてより柔軟にチェーンを構築・運用するための研究開発が活発に行われています。

異なるチェーン同士を安全かつスムーズにつなぐ「相互運用性」の向上は、今後の大きなテーマの一つです。

これにより、様々なブロックチェーンが連携し、より大きな価値を生み出すエコシステムの実現が期待されます。

ブロックチェーン(レイヤー1)の処理能力を補完するサイドチェーンやレイヤー2ソリューションの発展により、メインチェーンの負荷を軽減しつつ、多様なアプリケーションに対応できるような、多層的なチェーン構造が一般的になっていくかもしれません。

プライバシー保護技術とチェーン構造を組み合わせることで、透明性を保ちつつも機密性の高い情報を安全に扱うための新しいチェーン技術も登場してきています。

チェーン技術の進化は、ブロックチェーンが応用される分野をさらに広げ、私たちの社会や経済に、より大きなインパクトを与えていく可能性を秘めています。

まとめ ブロックチェーンの信頼性を築く基礎「チェーン」

今回は、ブロックチェーンの核心である「チェーン(Chain)とは」何か、その基本的な意味から、ブロックが連結される仕組み、チェーンの構造、種類、安全性への貢献、そして将来性まで、幅広く掘り下げてきました。

チェーンとは、データが記録されたブロックが、ハッシュ値という暗号技術を用いて時系列に沿って強固に連結された、途切れることのない記録の連鎖です。

この「つながり」こそが、ブロックチェーンの改ざん耐性、透明性、信頼性といった重要な特性を生み出す源泉となっています。

一番最初のジェネシスブロックから始まり、ブロック高を増やしながら成長していくチェーンは、パブリック、プライベート、コンソーシアムといった種類があり、それぞれの目的に応じて利用されています。

ブロックチェーン技術を理解する上で、「ブロック」単体だけではなく、それらがどのように「チェーン」として機能しているのかを知ることは、非常に重要です。

この鎖状の構造が、分散型システムに新たな信頼の形をもたらしているのです。

免責事項

この記事は、ブロックチェーンにおけるチェーンに関する一般的な情報提供を目的として作成されたものであり、特定の暗号資産、トークン、プロジェクト、または投資戦略を推奨・勧誘するものではありません。

ブロックチェーン技術や暗号資産の利用・取引には様々なリスクが伴います。

本記事の情報に基づいて行われたいかなる行為の結果についても、筆者および関係者は一切の責任を負いかねます。

技術の評価や投資に関する決定は、ご自身の判断と責任において、十分な情報収集と比較検討の上で行ってください。

必要に応じて、専門家にご相談することをお勧めします。

の仕組み-485x254.png)

って何?特徴や仕組み-485x256.webp)

コメントを残す